В базовом протоколе DNS шифрование сообщений не предусмотрено. По этой причине ни конфиденциальность запросов, ни целостность/подлинность ответов никак не проверяется и не гарантируются. В итоге ваши запросы могут быть "подслушаны", а ответы — изменены, например, при работе в недоверенной сети или при наличии у вашего интернет-провайдера некоего злого умысла. Помимо перечисленных проблем, существует такое явление как перехват DNS со стороны DNS-сервера.

Есть решение данной проблемы с помощью программного пакета DNSCrypt.

DNSCrypt предоставляет защиту от атак, связанных с модификацией и манипулированием транзитным трафиком DNS. Это достигается шифрованием канала связи между клиентом (вами) и DNS-сервером. Шифрование DNS-трафика позволит защитить клиента от атак “человек посередине” (MitM), при которых злоумышленник вклинивается в канал связи и притворяется DNS-сервером. Кроме того, шифрование положительно сказывается на приватности, предотвращая наблюдение за трафиком.

Важно помнить, что технология DNSCrypt лишь помогает удостовериться, что получаемые от DNS-сервера ответы не подделаны злоумышленником, а действительно отправлены этим сервером. DNSCrypt не заменит VPN — ваш IP-адрес не маскируется.

Как проверить, какие DNS используются в данный момент. https://DNStest и пройти тест.

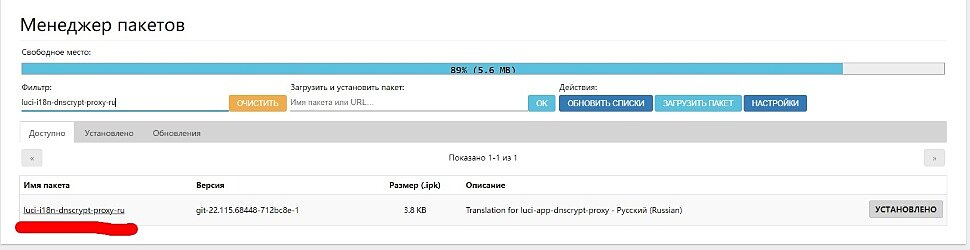

1. Установить пакет luci-i18n-dnscrypt-proxy-ru и перезагрузить маршрутизатор.

Установка через терминал как альтернатива.

opkg update && opkg install luci-i18n-dnscrypt-proxy-ru && reboot

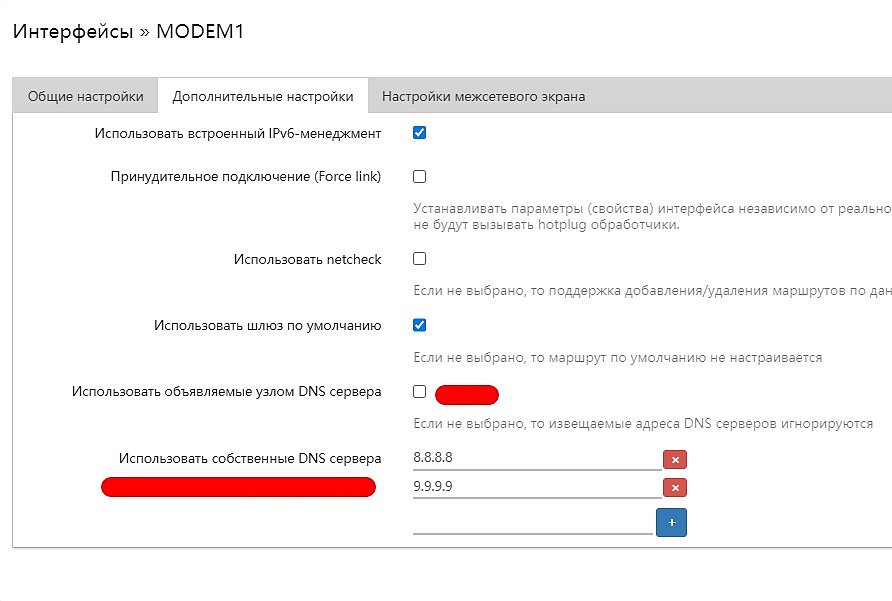

2. Задать свои DNS сервера для использования. например 8.8.8.8 и 9.9.9.9

3. Порторить тест и понять разницу https://DNStest и пройти тест.

1 комментарий